إدارة الأمن والسيطرة عليه

- تحمي حقوق الطبع والنشر الأساليب الفريدة لأتمتة الأعمال المستخدمة في برامجنا.

حقوق النشر - نحن ناشر برامج معتمد. يتم عرض هذا في نظام التشغيل عند تشغيل برامجنا وإصداراتنا التجريبية.

ناشر معتمد - نحن نعمل مع المنظمات في جميع أنحاء العالم من الشركات الصغيرة إلى الكبيرة منها. شركتنا مدرجة في السجل الدولي للشركات ولها علامة ثقة إلكترونية.

علامة على الثقة

انتقال سريع.

ماذا تريد ان تفعل الآن؟

إذا كنت تريد التعرف على البرنامج، فأسرع طريقة هي أولاً مشاهدة الفيديو كاملاً، ثم تنزيل النسخة التجريبية المجانية والعمل به بنفسك. إذا لزم الأمر، اطلب عرضًا تقديميًا من الدعم الفني أو اقرأ التعليمات.

اتصل بنا هنا

كيفية شراء البرنامج؟

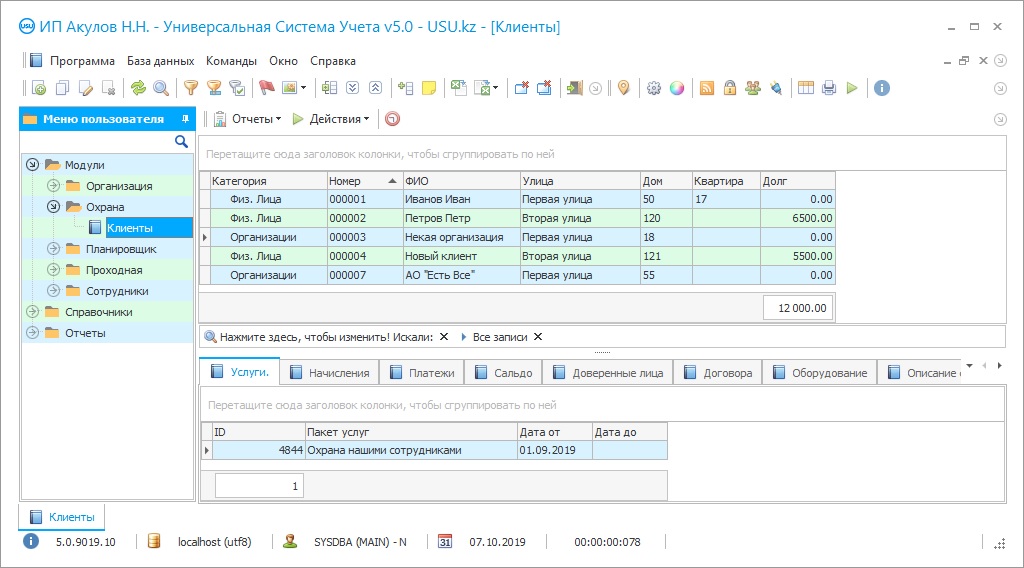

اعرض لقطة شاشة للبرنامج

شاهد فيديو عن البرنامج

تنزيل النسخة التجريبية

قارن تكوينات البرنامج

احسب تكلفة البرنامج

احسب تكلفة السحابة إذا كنت بحاجة إلى خادم سحابي

من هو المطور؟

لقطة شاشة البرنامج

تم تبسيط إدارة الأمن والتحكم فيه في العالم الحديث بمساعدة البرامج والأدوات المختلفة. ومع ذلك ، للعثور على مثل هذا البرنامج المناسب لك ، والذي يلبي جميع متطلباتك ورغباتك ، تحتاج إلى المرور عبر الإنترنت بالكامل وإضاعة الوقت. ولكن نظرًا لأنك تقرأ هذا المقال ، يسعدنا إخطارك بأنك ما زلت قادرًا على الحصول على برنامج رائع وسهل الاستخدام وسهل الفهم. يقدم فريق مطوري نظام إدارة شامل لمراجعتك أداة أمان للتحكم والإدارة والمراقبة. تجمع إدارة ومراقبة مؤسسة الأمان بين أنشطة المدير والمدير والمحاسب والمدقق والممول. في الطبيعة ، هذه نقطة تستغرق وقتًا طويلاً وتستهلك الطاقة حقًا. لتبسيط وتسريع عملية الإدارة ومراقبة الأمن ، ما عليك سوى تنزيل منتجنا.

من هو المطور؟

2024-05-18

ما هي المزايا الأساسية لنظام التحكم في الإدارة لدينا؟ أولاً ، تدار المؤسسة في دفعة واحدة. عن طريق تحميل رمز على سطح المكتب الخاص بك ، تحصل على نظام تحكم أعمال متطور ومحسّن. دون ترك الأبواب ، باستخدام جهاز الكمبيوتر أو الكمبيوتر المحمول فقط ، لديك القدرة على التحكم في أعمالك ومراقبتها عن بُعد. بعد كل شيء ، يتم حفظ عمليات العمل والمدفوعات والمكالمات أو تسجيل العملاء والطلبات الجديدة تلقائيًا في قاعدة بيانات واحدة لأداتنا الذكية. ثانيًا ، في آليتنا الاستخباراتية ، هناك ثلاث كتل رئيسية توحد الأقسام والكتل الرئيسية التي لا تضيع فيها. هذه هي "الوحدات" و "المراجع" و "التقارير". تتم جميع الأعمال الرئيسية للإدارة والتحكم في المؤسسة الأمنية في الكتلة الأولى. هنا يمكنك تسجيل مسافة بادئة جديدة باستخدام علامة التبويب "الطلبات" ، وإضافة سجل جديد في جدول الإدارة وعرض المعلومات الحالية. لتحديد الأطراف المقابلة ، توجهك الآلية تلقائيًا إلى قاعدة العملاء. هذه هي علامة التبويب "العملاء". إذا كان الطرف المقابل موجودًا في قاعدة البيانات ، فأنت تحتاج فقط إلى تحديده ، وتسريع العملية ببحث سريع. إذا كان العميل جديدًا ، فيمكنك تسجيله بسهولة عن طريق تحديد معلومات الاتصال واسم الشركة أو اسم العميل والعنوان وتوافر شروط الخصم ومعلومات حول العقد. بعد ذلك ، تحتاج إلى تحديد الخدمة المقدمة من الكتالوج الذي ملأته بالفعل. باختصار ، تتمتع كتلة "الوحدات النمطية" بمثل هذه الوظائف. الآن دعنا ننتقل إلى وصف عمليات التحكم في كتلة "المراجع". للتحكم في الأمان باستخدام هذا الحظر ، يجب إكمال هذا القسم مرة واحدة. بعد ذلك ، يتم توفير حسابات مؤشرات الحماية الكمية والتحليلية والمالية تلقائيًا. بعد كل شيء ، بمساعدة الكتب المرجعية ، يقوم نظام أمن المعلومات نفسه بتنفيذ جميع الحسابات والتحليلات اللازمة. في هذه المجموعة ، يمكنك تقسيم جميع خدماتك إلى فئات ، وإنشاء أسعار خاصة لخدمات العملاء ، وإصلاح عملات مختلفة في القسم المناسب ، وغير ذلك الكثير. في المجموعة الثالثة من "التقارير" ، يتم تشكيل الإحصاءات اللازمة للمحاسبة المالية والإدارية. يظهر تقرير سجل المدفوعات صورة شاملة لنفقات ودخل الجهاز الأمني للفترة المختارة. يجب الإشارة إلى أن التتبع التفصيلي لحركة الأموال يوفر تحليلًا لجميع المواد المالية ، والتغيرات في الإنفاق ، والأرباح للأوقات السابقة ، على التوالي. بشكل عام ، لا يؤدي العمل مع تطويرنا إلى تسريع جميع العمليات فحسب ، بل يحول أيضًا روتينك اليومي إلى متعة ممتعة.

تنزيل النسخة التجريبية

من خلال الاحتفاظ بجميع البيانات المتعلقة بضيوف مؤسستك الأمنية ، يشكل برنامجنا قاعدة عملاء واحدة. تم تبسيط إدارة مؤسسة الأمان وتحسينها إلى حد كبير ، مما يضيف مكانة وسمعة طيبة لشركتك. بمساعدة الأطراف المقابلة ، البحث السريع عن طريق الأحرف الأولى من الاسم أو رقم الهاتف أو معلومات أخرى ، ينخفض عبء العمل على الموظفين إلى حد ما. يؤدي تقسيم جميع العملاء السائدين إلى فئات محددة بعد حجوزاتهم وخصائصهم وتاريخهم إلى تسريع عملية تزويدهم بالخدمات الحقيقية ، وبالتالي تحسين الإدارة. يخزن بنك البيانات الخاص بمعالجتنا معلومات حول الأطراف المقابلة وأرقام الهواتف والعناوين والتفاصيل. لتبسيط وقت التحكم في المؤسسة ، تقوم أداتنا تلقائيًا بإنشاء العقود والوثائق الأخرى من القوالب. وفقًا لأجزاء الأدلة التي أدخلها الموظف حول العملات المختلفة في نظام معلومات إدارة الأمن ، يمكنك قبول الدفع بأي عملة وتحويلها وفقًا لتقديرك.

اطلب إدارة ومراقبة الأمن

لشراء البرنامج، فقط اتصل بنا أو راسلنا. سيتفق المتخصصون لدينا معك على تكوين البرنامج المناسب، وسيقومون بإعداد عقد وفاتورة للدفع.

كيفية شراء البرنامج؟

شراء برنامج جاهز

كما يمكنك طلب تطوير البرامج المخصصة

إذا كانت لديك متطلبات برمجية خاصة، فاطلب التطوير المخصص. لن تضطر بعد ذلك إلى التكيف مع البرنامج، ولكن سيتم تعديل البرنامج ليناسب عمليات عملك!

إدارة الأمن والسيطرة عليه

يمكن أن تكون وظيفة الاحتفاظ بسجل جميع الخدمات والحجوزات المفروشة بمثابة التخزين الخاص بك لأداء الأنشطة المتتالية. أيضًا ، من خلال الاستمرار في تقديم الخدمات لنفس المؤسسة ، يمكنك اكتساب عملاء مخلصين ومخلصين. لتوسيع قاعدة عملائك والبقاء في صدارة منافسيك ، يمكنك الأخذ في الاعتبار خصومات الولاء. لا توجد عوائق وحدود آلية المعلومات ، أي أنه يمكنك تسجيل أي عدد من الخدمات والمستهلكين والمقاولين. تتضمن إدارة مؤسسة الأمان والتحكم فيها إعداد التقارير وتحليل الإيرادات والمصروفات. باستخدام آلية المراقبة الخاصة بنا ، يمكنك إنشاء سجلات بسيطة لأي تعقيد. في قسم المسؤول عن الدفع ، يتم إجراء الحساب الميكانيكي للخدمات وإصدار الشيكات والفواتير. بالمقارنة مع العامل الشخصي ، فإن آلة الإدارة الآلية قادرة على تتبع الديون وتذكير المدفوعات وإنتاج التحليلات. من خلال فهم التميز والتمايز لخدمات التحكم في المنظمة ، يمكن لفريقنا استكمال هذا النظام وتحسينه وفقًا لرغباتك. تم تطويره بواسطة أفضل المبرمجين في مجالهم ، يمكن لمنتجنا الأمني الفريد أن يفعل أكثر من ذلك بكثير!