Betriebssystem: Windows, Android, macOS

Gruppe von Programmen: Geschäftsautomatisierung

Tabelle für einen Kontrollpunkt a

- Das Urheberrecht schützt die einzigartigen Methoden der Geschäftsautomatisierung, die in unseren Programmen verwendet werden.

Urheberrechte © - Wir sind ein verifizierter Softwarehersteller. Dies wird beim Ausführen unserer Programme und Demoversionen im Betriebssystem angezeigt.

Geprüfter Verlag - Wir arbeiten mit Organisationen auf der ganzen Welt zusammen, von kleinen bis hin zu großen Unternehmen. Unser Unternehmen ist im internationalen Handelsregister eingetragen und verfügt über ein elektronisches Gütesiegel.

Zeichen des Vertrauens

Schneller Übergang.

Was willst du jetzt machen?

Wenn Sie sich mit dem Programm vertraut machen möchten, können Sie sich am schnellsten zunächst das vollständige Video ansehen und dann die kostenlose Demoversion herunterladen und selbst damit arbeiten. Fordern Sie bei Bedarf eine Präsentation beim technischen Support an oder lesen Sie die Anweisungen.

Kontaktieren Sie uns hier

Wie kaufe ich das Programm?

Sehen Sie sich einen Screenshot des Programms an

Sehen Sie sich ein Video über das Programm an

Demoversion herunterladen

Konfigurationen des Programms vergleichen

Berechnen Sie die Kosten für Software

Berechnen Sie die Kosten der Cloud, wenn Sie einen Cloud-Server benötigen

Wer ist der Entwickler?

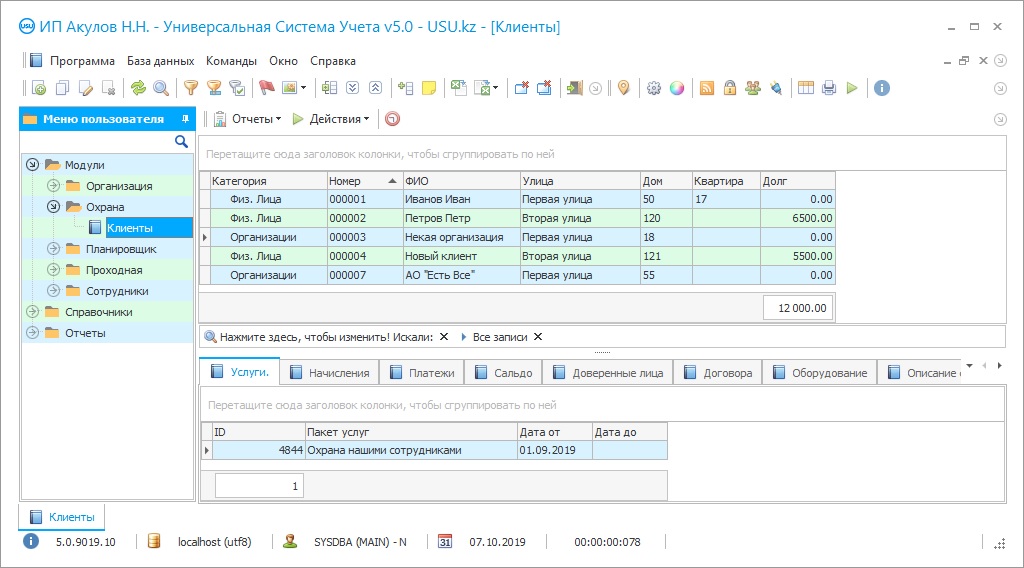

Screenshot des Programms

Die Checkpoint-Tabelle wird am Eingang zu jedem Gebäude, Büro und Unternehmen verwendet und ist ein obligatorisches und notwendiges Verfahren. Bei der Registrierung wird normalerweise ein rechteckiges blaues Magazin verwendet, in das Linien und Namen manuell eingezeichnet werden, und ein einfacher Gelstift. Der Kunde verbringt ein paar Minuten damit, seine Besuchsdaten auszufüllen, und es ist gut, wenn er seine Ausweisdokumente nicht vergisst. Andernfalls kann der Checkpoint entweder erschwert oder unnötiger Bürokratieaufwand geschaffen werden. In unserer modernen Hightech-Zeit geht der wissenschaftliche Fortschritt über den Papierkram hinaus. Sie wurden durch digitale Technologien und Programme ersetzt, wie das Durchlaufen einer Personentabelle. Das Entwicklungsteam des USU Software Systems hat ein solches Checkpoint-Tool geschaffen, das Ihnen Zeit spart, den Aktionsprozess beschleunigt und den gesamten Arbeitszyklus optimiert. Wenn Sie sich fragen „Wie?“, dann lesen Sie einfach weiter. Um die Möglichkeiten einer Checkpoint-Tabelle zu erkunden, können Sie eine kostenlose Testversion herunterladen. Das Herunterladen einer Checkpoint-Tabelle ist ein einfacher und einfacher Vorgang, nach dessen Ausführung Sie eine Verknüpfung auf Ihrem Desktop erhalten. Nach dem Öffnen müssen Sie Ihre Benutzer-Logins und Passwörter eingeben, die durch Ihre beliebigen Codes geschützt sind. Als Führungskraft sehen Sie die Handlungen und Arbeiten aller Ihrer Mitarbeiter, analytische und finanzielle Berechnungen, Einnahmen und Ausgaben und vieles mehr. Aber ein gewöhnlicher Mitarbeiter Ihrer Organisation sieht seine Griffe nicht mehr, und Sie können beruhigt sein, was die Solidität und Sicherheit von Papieren und Unternehmensentlassungen angeht. Nach dem Aufrufen der Anwendung öffnet sich vor Ihnen ein Fenster mit dem USU Software-Emblem. In der oberen linken Ecke sehen Sie eine Liste der drei grundlegenden Abschnitte. Dies sind „Module“, „Referenzen“ und „Berichte“. Alle Routinetätigkeiten werden in „Modulen“ durchgeführt. Wenn Sie den oberen Bereich öffnen, sehen Sie Unterbereiche wie "Organisation", "Sicherheit", "Planer", "Checkpoint" und "Mitarbeiter". Wenn wir kurz auf die Unterabschnitte eingehen, um zu dem für uns interessanten Unterabschnitt, der Passage, zu gelangen, dann dauert es danach. Die „Organisation“ verfügt also über alle Informationen über die Geschäftstätigkeit des Unternehmens, zum Beispiel über Produkte und Geld. Der „Wächter“ hat Daten über die Benutzer der Sicherheitsbehörde. Der „Planer“ hilft Ihnen dabei, laufende Ereignisse und Absprachen nicht zu vergessen, speichert auch statistische Mengen in der Datenbank und die „Mitarbeiter“ konzentrieren Informationen über die Anwesenheit jeder arbeitenden Person, seine Verspätungen und Arbeitszeiten. Schließlich enthält das „Gateway“ alle Spuren von Beweisen über bestehende „Organisationen“ im Gebäude und „Besuche“ von Kunden und anderen. Die Checkpoint-Tabelle ist informativ und verständlich. Das Datum und die Jahreszeit der Besuche, der Vor- und Nachname des Besuchers, der Name der Firma, zu der er gekommen ist, die Nummer der Validierungskarte, ein Zettel und der Administrator oder Wachmann, der diese Notiz hinzugefügt hat, werden automatisch eingegeben hinein. Unsere erweiterte Besucherregistrierungstabelle enthält auch eine digitale Signatur. Durch das Ankreuzen des Behälters übernimmt der Mann, der den Besucher hinzugefügt hat, die Verantwortung für die Eingabedaten. Ein weiterer Vorteil des Registrierungstools ist die Möglichkeit, ein Foto herunterzuladen und ein Dokument zu scannen. Praktische Funktionalität, benutzerfreundliche Oberfläche und schnelle Befehle tragen dazu bei, den Schutz- und Sicherheitsmechanismus erheblich zu erleichtern. An erster Stelle steht nicht nur die Registrierung von Besuchern, sondern auch die Überwachung des von Ihnen kontrollierten Personals. Tatsächlich können Sie im Unterabschnitt „Mitarbeiter“ alle Informationen darüber sehen, zu welcher Jahreszeit der Arbeiter gekommen ist, wann er gegangen ist und wie viel er produktiv gearbeitet hat. Außerdem können Sie in den „Berichten“ nach dem Herunterladen der Tabelle problemlos analytische Berichte und Grafiken sowie visuelle Diagramme erstellen. Dies war eine schnelle Einführung in die Tabellenkalkulationsfunktionen. Beachten Sie jedoch, dass unsere Manager in einem Anhang zu den obigen Ausführungen möglicherweise andere Optionen finden, indem sie ein vollständiges Produkt bereitstellen.

Wer ist der Entwickler?

Akulov Nikolai

Experte und Chefprogrammierer, der am Design und der Entwicklung dieser Software beteiligt war.

2024-05-17

Video einer Tabellenkalkulation für einen Kontrollpunkt

Dieses Video kann mit Untertiteln in Ihrer eigenen Sprache angesehen werden.

Die Checkpoint-Tabelle im Informationstool verfügt über einen einzigen Kundenstamm der Organisation, was den Benachrichtigungsprozess bei Änderungen, die Kassenkontrolle und die Schnellsuche beschleunigt. Bei der Arbeit mit Sicherheit über unser Informationstool ist es möglich, die Kunden der Agentur in die erforderlichen Kategorien einzuteilen und allgemeine Daten herunterzuladen. Die Datenbank speichert mechanisch alle Telefonnummern, Orte und Details, was den Workflow spürbar beschleunigt. In unserem Sicherheitssystem können Sie beliebig viele Dienste registrieren und alle Informationen per Knopfdruck herunterladen. Durch die praktische Suche nach Servicetitel, Kategorie optimiert der Kunde auch den aggregierten Workflow und die Arbeitsbelastung der Mitarbeiter des Unternehmens. Unter Verwendung des Informationssystems einer Sicherheitsfirma wird die Zahlung sowohl in bar, dh in Geld, als auch per Banküberweisung, mit Karten und Download-Überweisungen akzeptiert. Hier können Sie auch den Score von Vorauszahlungen und Verpflichtungen überwachen. Mit Hilfe unseres Informationsinstruments sezieren Sie die Einnahmen und Ausgaben Ihres Unternehmens ohne unnötige Bürokratie und Kopfzerbrechen. Bei der Überprüfung der Berichte der Organisation ist es möglich, die Daten mit Grafiken, Diagrammen und einer visuellen Tabelle darzustellen. Sie sollten die Testversion von unserer Website kostenlos herunterladen.

Demoversion herunterladen

USU Software schlägt eine Ableitungsanalyse der Werbeleistung und anderer Gebühren unter Verwendung Ihrer Datenbank vor. Die Arbeit des Wächters umfasst die Arbeit mit Kunden und damit die Kommunikation mit ihnen durch Anrufe und Nachrichten. Um dieses Ziel zu vereinfachen, können Sie die Option von Robot-Aufrufen an die Client-Basis verwenden. Außerdem erhalten Sie eine Benachrichtigung über Auftragszustand, Kredite, Fristen und Niederlassungen, die den Einfluss des menschlichen Faktors auf den Nutzen und das Ansehen des Unternehmens herabsetzt. Mit Hilfe der Anzeigeeigenschaften des Arbeitstools vergessen Sie nicht, eine Zahlung zu leisten oder im Gegenteil Schulden von Kunden einzufordern, die notwendigen Informationen in oder aus dem Checkpoint-System herunterzuladen. Eine der Funktionen des Tabellenkalkulationssystems Checkpoint für die Zusammenarbeit mit Sicherheitsbehörden übersetzt Ihre Audioaufnahmen automatisch in Textnachrichten. Ein Sicherheits-Tabellenkalkulationssystem kann noch viel mehr!

Bestellen Sie eine Tabelle für einen Kontrollpunkt

Um das Programm zu kaufen, rufen Sie uns einfach an oder schreiben Sie uns. Unsere Spezialisten vereinbaren mit Ihnen die entsprechende Softwarekonfiguration, erstellen einen Vertrag und eine Rechnung zur Zahlung.

Wie kaufe ich das Programm?

Das Programm wird installiert

Wenn das Programm für 1 Benutzer gekauft wird, dauert es nicht länger als 1 StundeKaufen Sie ein fertiges Programm

Sie können auch kundenspezifische Softwareentwicklung bestellen

Wenn Sie spezielle Anforderungen an die Software haben, beauftragen Sie eine individuelle Entwicklung. Dann müssen Sie sich nicht an das Programm anpassen, sondern das Programm wird an Ihre Geschäftsprozesse angepasst!