Betriebssystem: Windows, Android, macOS

Gruppe von Programmen: Geschäftsautomatisierung

Kontrolle des Checkpoints

- Das Urheberrecht schützt die einzigartigen Methoden der Geschäftsautomatisierung, die in unseren Programmen verwendet werden.

Urheberrechte © - Wir sind ein verifizierter Softwarehersteller. Dies wird beim Ausführen unserer Programme und Demoversionen im Betriebssystem angezeigt.

Geprüfter Verlag - Wir arbeiten mit Organisationen auf der ganzen Welt zusammen, von kleinen bis hin zu großen Unternehmen. Unser Unternehmen ist im internationalen Handelsregister eingetragen und verfügt über ein elektronisches Gütesiegel.

Zeichen des Vertrauens

Schneller Übergang.

Was willst du jetzt machen?

Wenn Sie sich mit dem Programm vertraut machen möchten, können Sie sich am schnellsten zunächst das vollständige Video ansehen und dann die kostenlose Demoversion herunterladen und selbst damit arbeiten. Fordern Sie bei Bedarf eine Präsentation beim technischen Support an oder lesen Sie die Anweisungen.

Kontaktieren Sie uns hier

Wie kaufe ich das Programm?

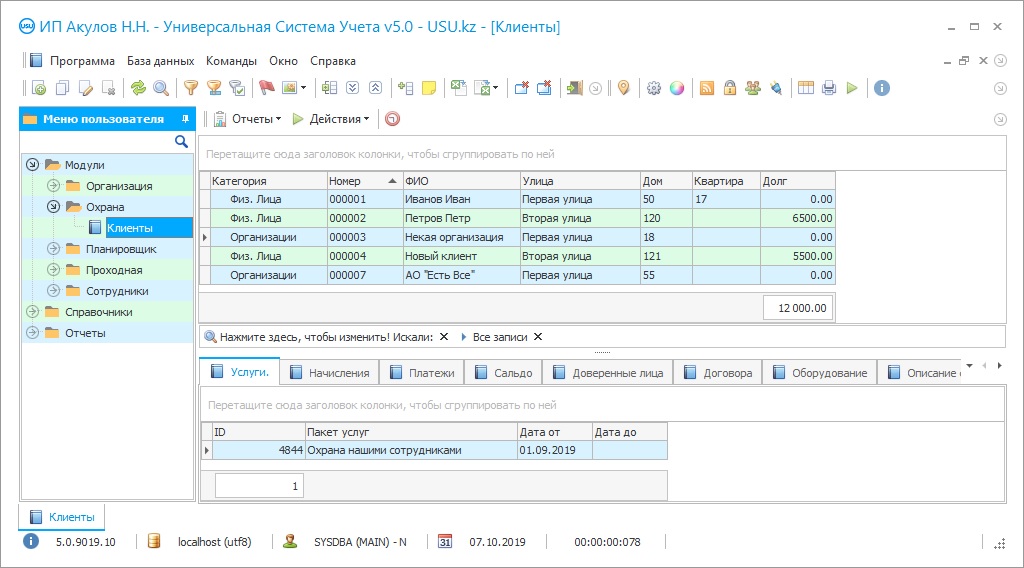

Sehen Sie sich einen Screenshot des Programms an

Sehen Sie sich ein Video über das Programm an

Demoversion herunterladen

Konfigurationen des Programms vergleichen

Berechnen Sie die Kosten für Software

Berechnen Sie die Kosten der Cloud, wenn Sie einen Cloud-Server benötigen

Wer ist der Entwickler?

Screenshot des Programms

Die Kontrolle des Checkpoints in jedem Unternehmen beinhaltet die Lösung einer bestimmten Liste von Aufgaben im Zusammenhang mit der Organisation und Einhaltung der Checkpoint-Planung. Die Anzahl und Art der Aufgaben kann je nach Art der Organisation variieren, es kann sich um eine Fertigung, ein Handelsunternehmen, eine Regierungsbehörde oder vieles mehr handeln. Der Kontrollpunkt soll die Interessen des Unternehmens durch die Entwicklung und strikte Einhaltung einer Reihe von Maßnahmen und Regeln schützen, die das Verfahren für den Zugang zum Schutzbereich und den Ausgang aus diesem für Mitarbeiter, Besucher, Fahrzeuge und Material des Unternehmens festlegen Werte. In der Regel sind diese Maßnahmen und Regeln eine Kombination aus verschiedenen, Verboten, Erlaubnissen, Beschränkungen usw., die bei denen, die unter sie fallen, oft kein Verständnis und keine Zustimmung finden. Daher ist hier die strikte Einhaltung der Gesetze von besonderer Bedeutung, um der Organisation keine unnötigen Probleme zu bereiten. Offensichtlich sollte sich die Zugangskontrolle am Kontrollpunkt für Personen merklich von der Kontrolle und Inspektion von Fahrzeugen unterscheiden, insbesondere bei einer Menge Inventargegenstände. Dementsprechend werden unterschiedliche Anforderungen an die technische und organisatorische Unterstützung der Kontrollstellen für Personen und Verkehr gestellt. Dies betrifft insbesondere den Einsatz moderner technischer Geräte, nämlich elektronische Drehkreuze, Tore, Zutrittskartenleser, Torschleusen, Barcodescanner, CCTV-Kameras usw. Aber in jedem Fall ist ein spezielles Checkpoint-Kontrollprogramm kein Luxus, sondern eine dringende Notwendigkeit, um die Arbeiten so effizient wie möglich zu erledigen und die Funktionen vollständig auszuführen.

Wer ist der Entwickler?

Akulov Nikolai

Experte und Chefprogrammierer, der am Design und der Entwicklung dieser Software beteiligt war.

2024-05-17

Video der Kontrolle des Checkpoints

Dieses Video kann mit Untertiteln in Ihrer eigenen Sprache angesehen werden.

USU Software bietet eine eigene einzigartige IT-Entwicklung an, die nicht nur eine angemessene Kontrolle der Sicherheit am Checkpoint bietet, sondern auch die Optimierung aller Prozesse im Zusammenhang mit dem Schutz der Interessen des Unternehmens und der Sicherheit seiner Ressourcen. Ein elektronischer Checkpoint ist eine wirtschaftlich optimale Lösung, die den Zugang zum Schutzbereich einschränkt, sowie dazu beiträgt, die Einhaltung der Arbeitsdisziplin, wie zum Beispiel Verspätungen, Überstunden, Raucherpausen usw., zu überwachen und eine gemeinsame Besucherdatenbank zu schaffen. Die interne Kontrolle des Checkpoints wird von einem einzigen Kontrollpanel durch den diensthabenden Beamten durchgeführt. Es zeigt auch Alarmsignale, Videokameras, Perimetersensoren und andere in das Programm integrierte technische Geräte an. Die integrierte Karte ermöglicht es Ihnen, den Standort jedes Sicherheitsbeauftragten schnell zu bestimmen, Ereignisse und Vorfälle in der Sicherheitseinrichtung schnell zu lokalisieren und die nächste Patrouille zum Standort zu schicken. Das Programm kann nach Wahl des Kunden in einer oder mehreren Sprachen arbeiten. Ein fortschrittlicher integrierter Planer bietet die Möglichkeit, Arbeitspläne für jedes Objekt separat zuzuweisen, die Parameter von automatisch generierten zusammenfassenden Berichten, Sicherungsfristen und vieles mehr zu programmieren.

Demoversion herunterladen

USU Software hilft bei der Kontrolle und Registrierung von Besuchern des geschützten Bereichs, indem sie eine spezialisierte Datenbank erstellt, die es Ihnen ermöglicht, die Dynamik der Besuche nach Wochentagen, Dauer, Zweck der Besuche, Firmenmitarbeiter usw. zu analysieren, dauerhaft zu drucken und Einmalausweise mit Foto des Besuchers direkt vor Ort. Management Summary Reports bieten dem Sicherheitsmanagement die Möglichkeit, jeden Mitarbeiter zu überwachen, Akkordlöhne und materielle Anreize zu berechnen, den Grad der Wirksamkeit von Maßnahmen zum Schutz der Interessen des Unternehmens zu beurteilen, Vorfälle zu analysieren und Methoden zur Prävention und sofortigen Beseitigung von Folgen zu entwickeln, und vieles mehr.

Bestellen Sie eine Kontrolle des Checkpoints

Um das Programm zu kaufen, rufen Sie uns einfach an oder schreiben Sie uns. Unsere Spezialisten vereinbaren mit Ihnen die entsprechende Softwarekonfiguration, erstellen einen Vertrag und eine Rechnung zur Zahlung.

Wie kaufe ich das Programm?

Das Programm wird installiert

Wenn das Programm für 1 Benutzer gekauft wird, dauert es nicht länger als 1 StundeKaufen Sie ein fertiges Programm

Sie können auch kundenspezifische Softwareentwicklung bestellen

Wenn Sie spezielle Anforderungen an die Software haben, beauftragen Sie eine individuelle Entwicklung. Dann müssen Sie sich nicht an das Programm anpassen, sondern das Programm wird an Ihre Geschäftsprozesse angepasst!

Kontrolle des Checkpoints

Das Kontrollpunktkontrollprogramm sorgt für die Straffung und Optimierung aller damit verbundenen Geschäftsprozesse. Dieses professionelle Niveau der Softwareentwicklung entspricht internationalen Standards und höchsten Kundenanforderungen. Ein in der USU Software installierter elektronischer Kontrollpunkt garantiert eine optimale Zugangskontrolle für Personen und Fahrzeuge. Systemeinstellungen werden individuell unter Berücksichtigung der Besonderheiten und Besonderheiten des Kunden und der Schutzgegenstände vorgenommen. Die Zugangskontrolle zum Territorium der Anlage erfolgt mittels elektronischer Kontrolle und Verfolgung. USU Software arbeitet mit einer unbegrenzten Anzahl von Kontrollpunkten, Sie können beliebig viele Kontrollpunkte für einen optimalen Betrieb des Unternehmens organisieren. Die Checkpoint-Kontrolle der Anwendung kann gleichermaßen effektiv in Fertigungs- und Handelsunternehmen, Dienstleistungsunternehmen, Geschäftszentren, Regierungsbehörden usw. eingesetzt werden.

Ein elektronischer Kontrollpunkt rationalisiert die Abrechnung von Leistungsindikatoren der Mitarbeiter des Unternehmens, die Erfassung von Verspätungen, Überstunden, Bewegungen während des Arbeitstages usw. Die Kontrolle des Zugangs zum Gebiet des Schutzobjekts für Personen, die nicht Mitarbeiter des Unternehmens sind, ist gleichermaßen Wirksam. Die Datenbank enthält eine vollständige Historie aller Besuche, einschließlich Datum, Uhrzeit und Zweck des Besuchs, der Aufenthaltsdauer im Gebiet, Fahrzeugnummern, des empfangenden Mitarbeiters und anderer Informationen. Einmal- und Dauerausweise mit Fotoanhang können direkt am Eingang ausgedruckt werden.

In dieses Programm können beliebig viele unterschiedliche technische Geräte wie Kameras, Schlösser, Drehkreuze, Feuermelder, Navigatoren, Bewegungsmelder und vieles mehr eingebunden werden, die der Sicherheitsdienst zur Lösung von Arbeitsaufgaben nutzt. Mit integrierten Planungstools können Sie allgemeine Pläne zum Schutz von Einrichtungen, individuelle Pläne und Pläne für jeden Mitarbeiter, den Plan der Dienstschichten, optimale Routen zur Umgehung des Territoriums usw. erstellen. Bei Bedarf verfügt das Programm über eine mobile Version sowohl für Mitarbeiter als auch für Kunden des Unternehmens, die dazu beiträgt, die Nähe und Effizienz der Interaktion zwischen beiden zu erhöhen.